一、引言

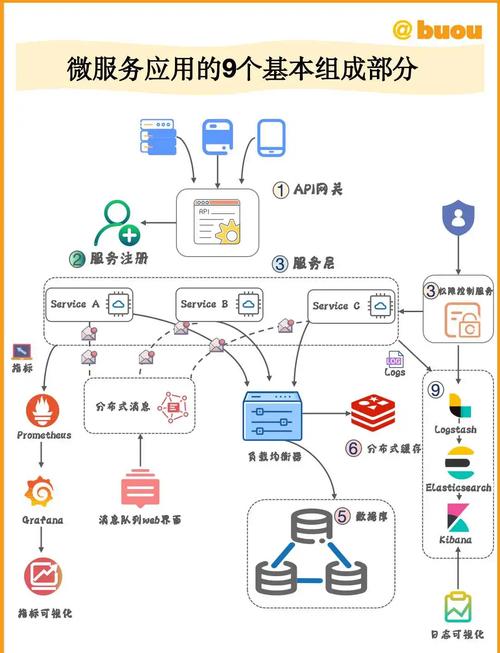

在微服务架构的演进中,API 网关作为流量入口的核心枢纽,其技术选型直接影响系统的性能、可扩展性和安全性。本文将从技术架构、核心功能、性能工程、生态体系等维度,对当前主流的三款网关 ——Apache APISIX(以下简称 APISIX)、Higress、Spring Cloud Gateway(以下简称 SCG)进行系统化对比lua api,结合企业级实践案例揭示技术细节,为架构决策提供专业参考。

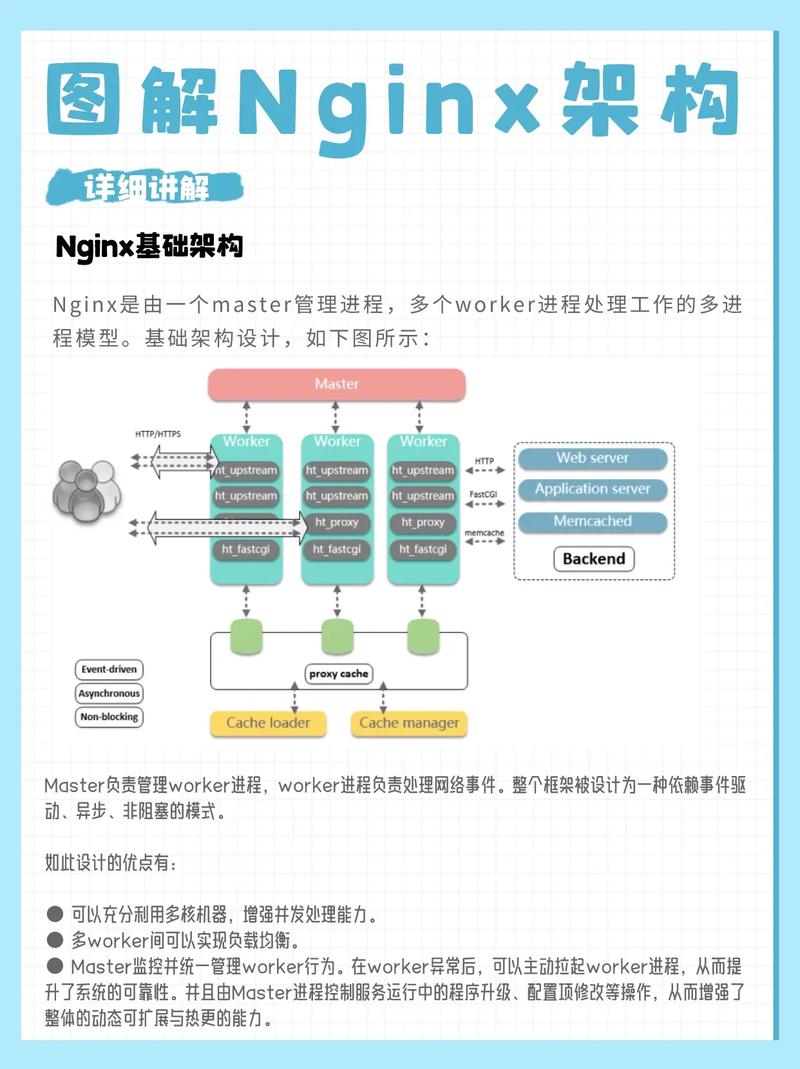

二、技术架构深度解析:从内核到生态的差异化设计2.1 Apache APISIX:Nginx 基因的高性能网关进化2.1.1 简介

APISIX 是 Apache 顶级开源项目,基于Nginx+Lua构建,结合etcd实现动态配置管理。其核心架构分为控制面(APISIX Ingress Controller)和数据面(APISIX Proxy),支持 Kubernetes 原生集成,通过 CRD 扩展实现灵活的路由配置。APISIX 3.0 引入 Wasm 插件机制,支持多语言扩展,进一步提升了插件生态的丰富性。

2.1.2 分层架构设计

APISIX 采用Nginx+LuaJIT的高性能组合,构建了「控制面 – 数据面 – 扩展面」的三层架构:

# APISIX核心进程模型

master process # 管理worker进程,监听配置变更

├─ worker process 1 # 处理HTTP请求,运行Lua插件逻辑

├─ worker process 2

└─ etcd client # 长连接监听配置变更

2.1.3 动态配置实现原理

// etcd存储的路由配置示例(支持正则匹配)

{

"id": "user_route",

"uri": "/user/\d+",

"upstream": {

"type": "least_conn", // 最小连接数负载均衡

"nodes": {"user-svc:8080": 1}

},

"plugins": {"limit-req": {"rate": 100, "burst": 20}} // 漏桶限流

}2.2 Higress:云原生时代的 Envoy 增强版网关2.2.1简介

Higress 由阿里云开源,基于Envoy和Istio构建,深度集成 Kubernetes 生态。其架构采用数据面与控制面分离设计lua api,支持热更新和动态配置最新 Midjourney api充值api,特别适合云原生环境下的服务网格场景。Higress 通过 Wasm 插件机制实现功能扩展,并与 Nacos、Sentinel 等阿里系组件无缝集成。

2.2.2 Envoy 原生能力扩展

Higress 基于 Envoy 代理构建,深度整合 Istio 服务网格,形成独特的云原生架构:

# Higress与Istio集成的mTLS配置

apiVersion: networking.istio.io/v1alpha3

kind: DestinationRule

metadata:

name: product-service

spec:

host: product-service

trafficPolicy:

tls:

mode: ISTIO_MUTUAL // 开启双向TLS2.2.3 动态配置技术优势2.3 Spring Cloud Gateway:Spring 生态的响应式网关实践2.3.1简介

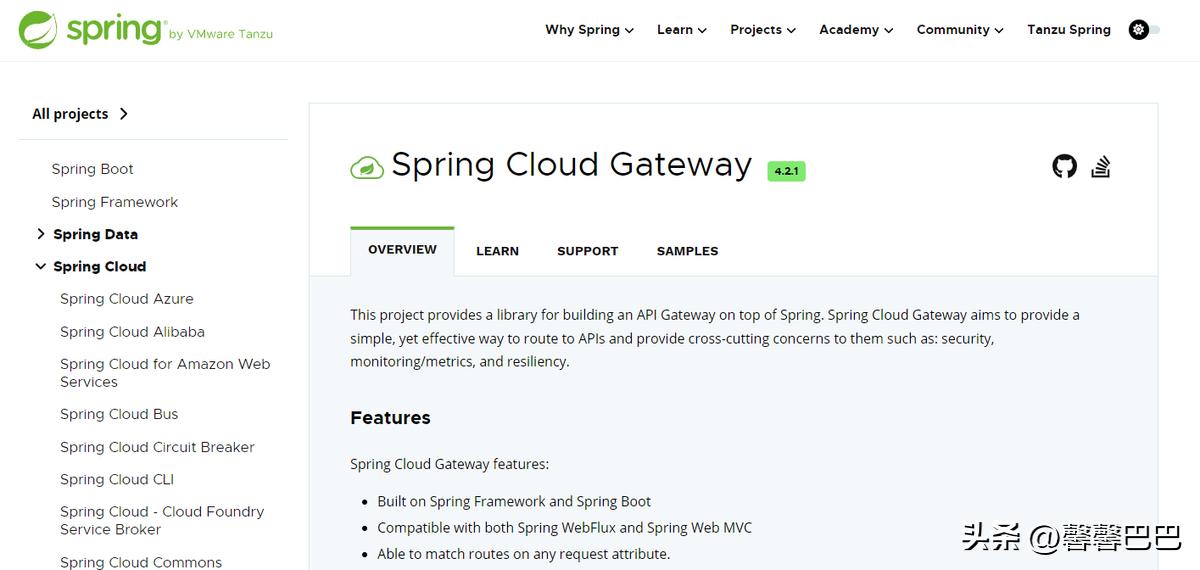

Spring Cloud Gateway 是 Spring 生态的官方网关,基于Spring Boot+WebFlux实现响应式编程,支持动态路由和过滤器链。其架构依赖 Spring Cloud 生态组件(如 Nacos、Eureka)实现服务发现和负载均衡,适合 Java 开发者快速上手。

2.3.2 Reactor 响应式模型

SCG 基于 Spring Boot+WebFlux 构建api中转,采用 Reactor 响应式编程模型:

// SCG Filter链执行流程(简化版)

public interface GatewayFilterChain {

Mono filter(ServerWebExchange exchange); // 处理当前Filter并传递请求

}

// 自定义Filter实现请求日志记录

public class RequestLogFilter implements GlobalFilter, Ordered {

@Override

public Mono filter(ServerWebExchange exchange, GatewayFilterChain chain) {

log.info("Received request: {} {}",

exchange.getRequest().getMethod(),

exchange.getRequest().getURI());

return chain.filter(exchange); // 传递给下一个Filter

}

@Override

public int getOrder() { return 1; } // 定义执行顺序(数值越小越先执行)

}2.3.3 服务发现集成机制三、核心功能对比:从流量调度到可观测性的技术实现3.1 路由与负载均衡:精准流量调度的技术边界

特性

APISIX

Higress

Spring Cloud Gateway

协议支持

HTTP/2/gRPC/TCP/UDP/MySQL

HTTP/2/gRPC(L7)+TCP(L4)

仅 HTTP/HTTPs(需扩展支持 gRPC)

负载均衡算法

轮询 / 最小连接 / 一致性哈希 / 权重

Maglev / 随机 / 权重 / 区域亲和性

Ribbon 支持轮询 / 随机 / 重试等策略

灰度发布

基于 Header/Query/ 权重的流量切分

支持 K8s Gateway API 流量镜像

需结合自定义 Filter 实现

3.1.1 APISIX 多协议代理能力

gRPC 代理配置:

{

"uri": "/helloworld.Greeter/SayHello",

"upstream": {

"type": "roundrobin",

"scheme": "grpc",

"nodes": {"grpc-svc:9090": 1}

},

"plugins": {"grpc-web": {}} // 支持gRPC-Web协议转换

}TCP 代理实战:

{

"name": "mysql-proxy",

"protocol": "tcp",

"listen": "0.0.0.0:3306",

"upstream": {

"type": "roundrobin",

"nodes": {"mysql-svc:3306": 1}

}

}

3.1.2 Higress 云原生路由特性

基于 K8s Gateway API 的流量切分:

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

name: product-route

spec:

parentRefs:

- name: higress-gateway

rules:

- matches:

- headers:

name: "X-User-Type"

values: ["VIP"] // 匹配VIP用户请求

backends:

- service:

name: product-service-v2

port: 8080

weight: 100 // 100%流量到V2版本

- backends:

- service:

name: product-service-v1

port: 8080

weight: 100 // 普通用户到V1版本3.1.3 SCG 路由断言与 Filter 组合

基于时间窗口的路由:

spring:

cloud:

gateway:

routes:

- id: night-service

uri: lb://night-svc

predicates:

- TimeBetween=22:00-06:00 // 夜间路由到专用服务

filters:

- RewritePath=/night/(?.*), /${segment} // 路径重写3.2 插件系统:功能扩展的技术实现3.2.1 APISIX 插件生态

-- 自定义Lua插件实现请求签名校验

local crypto = require("openssl.crypto")

function plugin:access(conf, ctx)

local sign = ngx.var.request_headers["X-Signature"]

local data = ngx.var.request_method .. ngx.var.uri

if not crypto.verify(conf.public_key, data, sign) then

ngx.exit(403, "Invalid signature")

end

end

return plugin

3.2.2 Higress Wasm 插件机制

// C++编写的Wasm插件实现IP白名单

#include

extern "C" WasmStatus on_request_headers() {

const char* remote_addr = get_remote_address();

if (strcmp(remote_addr, "192.168.1.100") != 0) {

return WasmStatus_RequestDenied;

}

return WasmStatus_Ok;

}3.2.3 SCG Filter 扩展能力

// 自定义全局限流Filter(基于Redis)

public class RedisRateLimiterFilter implements GlobalFilter, Ordered {

private final RedisTemplate redisTemplate;

private static final String RATE_LIMIT_KEY = "rate_limit:%s";

@Override

public Mono filter(ServerWebExchange exchange, GatewayFilterChain chain) {

String clientIp = exchange.getRequest().getRemoteAddress().getHostName();

String key = String.format(RATE_LIMIT_KEY, clientIp);

Long count = redisTemplate.opsForValue().increment(key, 1);

if (count > 100) { // 每分钟限流100次

exchange.getResponse().setStatusCode(HttpStatus.TOO_MANY_REQUESTS);

return exchange.getResponse().setComplete();

}

redisTemplate.expire(key, 60, TimeUnit.SECONDS);

return chain.filter(exchange);

}

@Override

public int getOrder() { return Ordered.HIGHEST_PRECEDENCE; }

}

3.3 安全与监控:企业级防护的技术方案3.3.1 安全能力对比

安全特性

APISIX

Higress

Spring Cloud Gateway

认证体系

JWT/OAuth2.0/Key 认证

Istio mTLS / 阿里云 RAM 角色

Spring Security 集成

攻击防护

CC 攻击防护 / IP 黑名单

阿里云 WAF / 请求体大小限制

需依赖 Spring Security 扩展

数据加密

TLS 1.3 支持 / 会话重用

Envoy 原生 TLS 引擎 / ALPN 协议

基于 Tomcat/Netty 的 SSL 配置

3.3.2 可观测性实现四、性能工程:从基准测试到生产优化的技术实践4.1 基准测试方案设计4.1.1 测试环境4.1.2 核心指标对比4.2 性能差异技术分析五、生态体系与企业实践:从社区到商业化的全景图5.1 社区生态对比

维度

APISIX

Higress

Spring Cloud Gateway

GitHub Star

36.2k(2025 年)

8.5k

12.3k

企业用户

腾讯(微信支付)、字节跳动(多协议代理)

阿里巴巴(电商核心链路)、平安科技(金融合规)

携程(Java 生态整合)、有赞(快速迭代)

商业化支持

支流科技(官方培训 / 定制开发)

阿里云(云原生解决方案)

VMware(企业级支持)

文档体系

多语言文档(含插件开发指南)

阿里云官方文档 + K8s Gateway API 规范

Spring 官方参考手册 + 社区教程

5.2 企业级实践案例5.2.1 金融行业:招商银行的高安全网关方案

{

"plugins": {

"ssl": {

"verify_client": "on",

"client_cert_file": "/etc/apisix/certs/ca.crt"

},

"sm4-encrypt": { // 自定义国密加密插件

"secret_key": "招商银行专用加密密钥"

},

"redis-limit": { // 实时风控插件

"redis_url": "redis://redis-svc:6379",

"key": "user:%{remote_addr}"

}

}

}5.2.2 云原生场景:阿里巴巴本地生活的服务网格实践

# 定义跨集群路由规则

apiVersion: networking.higress.io/v1alpha1

kind: HTTPRoute

spec:

rules:

- matches:

- headers:

name: "X-Cluster"

values: ["shanghai"]

backends:

- service:

name: product-service-shanghai

port: 8080

options:

wasmPlugin:

image: registry.cn-hangzhou.aliyuncs.com/higress-plugins/log-cleaner:v1 // 日志清洗插件5.2.3 Java 生态:携程的微服务迁移方案

// 自定义区域感知负载均衡Filter

@Bean

public GlobalFilter regionAwareLbFilter() {

return (exchange, chain) -> {

String region = exchange.getRequest().getHeaders().getFirst("X-Region");

ServerWebExchangeUtils.setTargetServer(exchange,

ServerWebExchangeUtils.getLoadBalancedRemoteAddress(exchange)

.withRegion(region)); // 传递区域信息给Ribbon

return chain.filter(exchange);

};

}

六、选型决策:技术需求与团队能力的平衡模型6.1 技术需求决策矩阵

评估维度

APISIX 优势场景

Higress 优势场景

Spring Cloud Gateway 优势场景

性能优先级

QPS>1 万,延迟敏感型场景(金融 / 电商)

云原生 K8s 集群(100 + 节点规模)

轻量级应用(单体转微服务过渡)

协议复杂度

多协议混合(gRPC/TCP/UDP)

HTTP/2/gRPC 主流协议场景

纯 HTTP/RESTful 接口为主

动态配置需求

强一致性要求(分布式事务场景)

秒级热更新(蓝绿发布 / 故障注入)

中等动态性(手动触发刷新)

插件扩展性

复杂业务逻辑自定义(Lua/Wasm)

云原生标准插件(Wasm 沙箱安全)

Java 生态快速开发(Filter 链)

6.2 团队能力评估模型6.3 实施路线建议POC 阶段:灰度阶段:生产落地:七、总结与未来展望7.1 技术优势总结7.2 未来技术趋势智能路由:结合机器学习预测流量峰值,动态调整负载均衡策略与限流阈值零信任安全:内置身份认证、数据加密、攻击检测的全链路安全体系,支持 mTLS+JWT 的双重认证边缘计算适配:轻量化部署到边缘节点,支持 5G 网络下的低延迟流量调度与本地化处理Serverless 集成:直接调用 Knative/Fission 等 Serverless 函数,实现「网关 + 函数」的无服务器架构参考资料

1. Apache APISIX 官方文档

2. Higress 官方文档

3. Spring Cloud Gateway 官方参考手册

4. 微服务网关性能测试报告

5. K8s Gateway API 规范

相关文章