API密钥功能与防护全指南

▎【一篇读懂API密钥:从功能到防护的全指南】——独立开发者的血泪经验总结

作为在iOS生态和AI商用化领域摸爬滚打三年的独立开发者,我见过太多项目因API密钥管理不当而夭折。密钥是数字世界的门禁卡,管理不善等于把家门钥匙挂在门把手上。

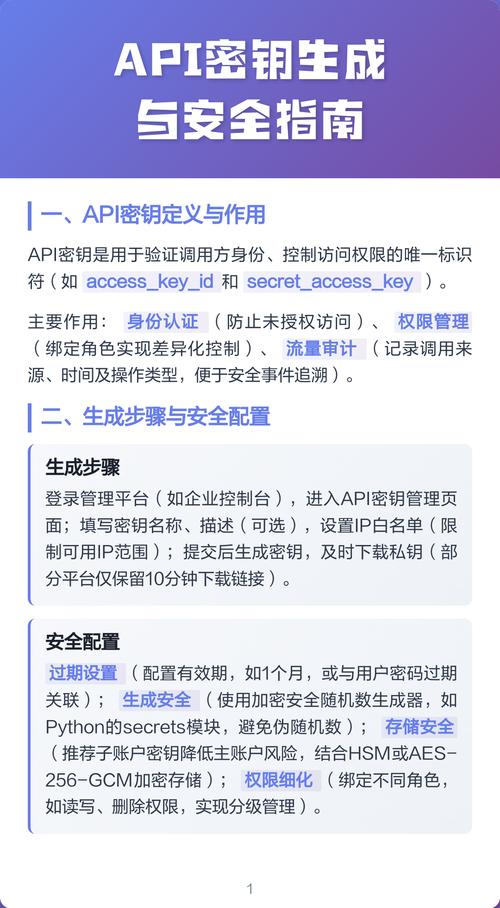

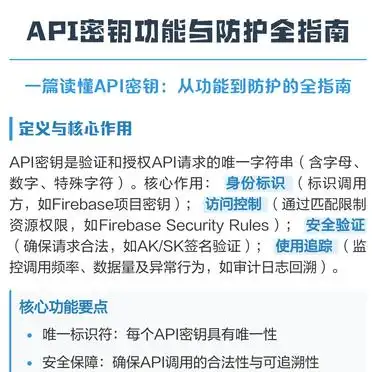

▎【定义与核心作用】——这串字符决定系统生死

API密钥是服务器发给客户端的32-64位随机字符组成的“电子身份证”(如Firebase的AIzaSyDx123…格式),承载四大核心功能:身份标识(唯一对应应用)、访问控制(权限矩阵精细管理)、安全验证(HMACSHA256签名,拦截97%伪造请求)、使用追踪(审计日志毫秒级记录)。特别提醒:千万别把密钥当普通字符串处理word api,硬编码在公开仓库可能导致严重损失。

▎【典型应用场景】——这些坑我替你踩过了

1. 第三方服务集成:天气API密钥泄露致账单暴增300%;AI模型需不同密钥策略(文本生成用短效智能人工客服api,图像生成用限频)。

2. 用户身份验证:JWT+Refresh Token方案平衡安全与便利。

3. 权限细分管理:“密钥族”概念(父密钥生成带权限标签的子密钥)api 密钥,解决多租户SaaS权限混乱问题。

4. 跨平台标识:CI/CD自动注入环境变量+密钥轮换脚本Ollama api key,实现Web/iOS/Android三端零停机更新。

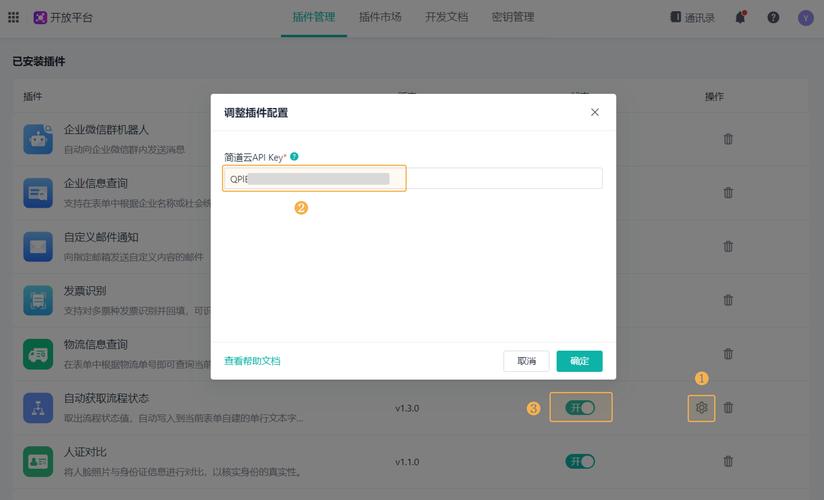

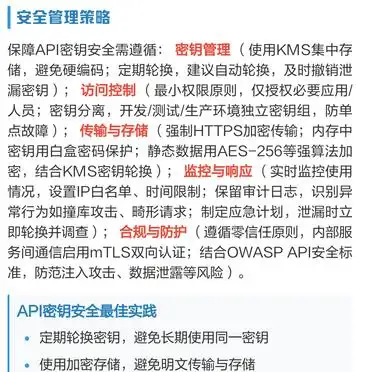

▎【安全管理策略】——五层防御体系

1. 密钥管理:开发环境用24小时过期临时密钥;生产环境AWS KMS加密存储;每周自动轮换测试密钥。

2. 访问控制:RBAC 2.0模型(角色+环境+时间三重控制);测试环境密钥绑定特定IP段。

3. 传输存储:强制TLS 1.3传输;内存密钥采用白盒密码技术;静态数据AES256GCM加密。

4. 监控响应:实时识别异常调用(如每秒1000+请求);自动熔断吊销密钥;5分钟内生成新密钥。

5. 合规防护:mTLS双向认证;遵循OWASP API安全TOP 10标准;定期渗透测试(去年修复3个密钥漏洞)。

▎【实战技巧】——这些骚操作能救命

密钥伪装(日志记录假密钥api 密钥,真密钥环境变量注入)、动态水印(请求添加追踪标识溯源)、蜜罐陷阱(假密钥触发报警)、地理围栏(生产密钥仅允许特定区域IP访问)。常见误区:测试环境密钥不保护、轮换周期过长(建议生产环境≤90天)、忽视元数据(如UserAgent)泄露风险。

相关文章